Android 13 implementará una verificación a nivel del sistema que evitará que las aplicaciones descargadas abusen de las API de accesibilidad para la siembra de malware y el robo de datos.

Con la llegada de androide 13 más adelante en 2022, Google tomará medidas drásticas contra las aplicaciones cargadas de spam que abusan de las API de accesibilidad. Para los que no lo saben, las API de accesibilidad permiten a los desarrolladores ofrecer funciones de asistencia como lectores de pantalla y funciones de lectura en voz alta para ayudar a los usuarios con discapacidades auditivas o visuales. Sin embargo, los malos actores han explotado el privilegio de accesibilidad de Android para sembrar malware y ejecutar otras molestias graves. Tomemos, por ejemplo, el malware MysteryBot, que monitoreaba en secreto la entrada de la pantalla táctil para el registro de teclas, lo que le permitía registrar las pulsaciones de teclas en escenarios sensibles, como las páginas de inicio de sesión.

Las aplicaciones maliciosas también pueden presentar una superposición HTML falsa que parece una pantalla de inicio de sesión legítima para una aplicación específica para robar las credenciales de autenticación. El malware Flubot, que causó sensación en 2021, enviaba SMS a las víctimas con un enlace para descargar una aplicación que abusaba del acceso de accesibilidad para robar las credenciales de inicio de sesión de las aplicaciones bancarias y de criptomonedas. Google ha tratado de frenar el uso innecesario de las API de accesibilidad por parte de las aplicaciones que figuran en Play Store, pero cuando se trata de aplicaciones descargadas de repositorios de terceros, han demostrado ser un talón de Aquiles para el sistema operativo.

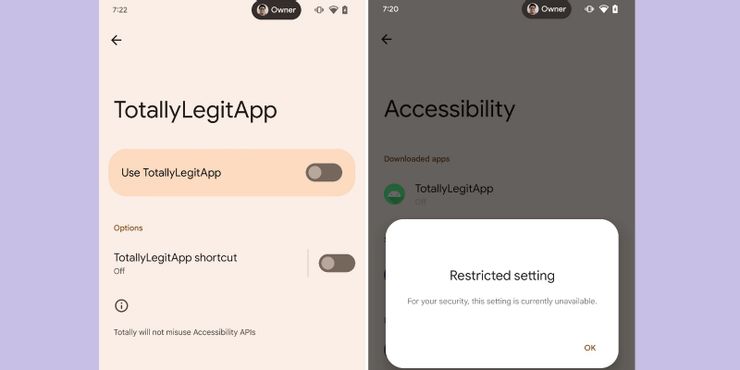

Eso está a punto de cambiar con Android 13. Tras el lanzamiento de la primera versión beta pública de Android 13, EsperMishaal Rahman de ‘s investigó la configuración actualizada de la aplicación y encontró un sistema nativo que restringe las API de accesibilidad para las aplicaciones descargadas. Android ha permitido a los usuarios habilitar manualmente el acceso de accesibilidad para ciertas aplicaciones, pero la próxima actualización del sistema operativo podría deshabilitar ese cambio manual. En su lugar, los usuarios verán un mensaje de error que dice “por su seguridad, esta configuración no está disponible actualmente” si intentan otorgar acceso de accesibilidad a una aplicación descargada de fuentes distintas a Play Store.

Restricción de los privilegios de accesibilidad

Google examina exhaustivamente las aplicaciones enumeradas en Play Store que requieren el uso de funciones de accesibilidad, pero ese protocolo de seguridad no se implementa para las aplicaciones que se descargan como un archivo APK de la web. Sin embargo, Google no va a habilitar la limitación para todas las aplicaciones descargadas, ya que la compañía solo apunta a las aplicaciones descargadas de fuentes sospechosas y menos legítimas. No está claro si hay una base de datos interna que clasifique los repositorios de aplicaciones de terceros como legítimos o riesgosos, pero hay un parámetro que será útil para tomar una decisión. Y ese parámetro es la API de instalación de paquetes basada en sesiones. Rahman señala que “las tiendas de aplicaciones suelen utilizar este método de instalación para proporcionar una experiencia más fluida.”

Las aplicaciones que requieren procesos de accesibilidad pero que se han instalado desde una fuente que no implementa el sistema de instalación de paquetes basado en sesión tendrán el privilegio de accesibilidad desactivado de forma predeterminada. En pocas palabras, los usuarios no podrán otorgar privilegios de accesibilidad a aplicaciones cargadas de manera sospechosa, incluso si así lo desean. El escrutinio comienza con la aplicación Files by Google, que analiza si el paquete APK de una aplicación cumple con las pautas de instalación de paquetes basados en sesiones. Una vez implementado en androide 13las aplicaciones maliciosas sembradas a través de una página web sospechosa o un enlace de SMS verán restringida su libertad de accesibilidad, lo que les impedirá realizar tareas dañinas como robar información confidencial.

Fuente: Esper