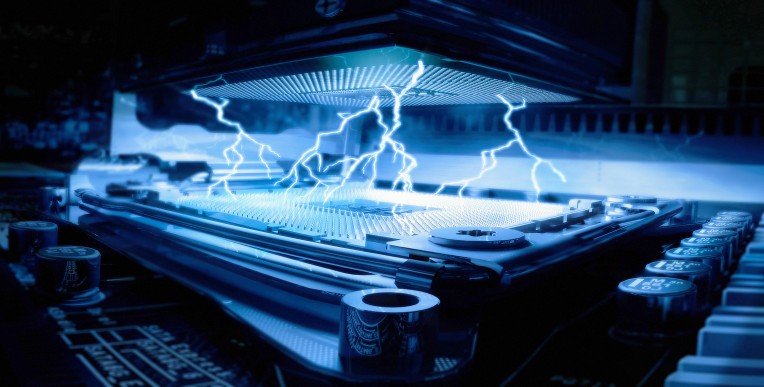

Los dispositivos de hoy se han protegido contra innumerables ataques de software, pero un nuevo exploit llamado Plundervolt usa claramente físico significa comprometer la seguridad de un chip. Al manipular la cantidad real de electricidad que se alimenta al chip, un atacante puede engañarlo para que revele sus secretos más íntimos.

Debe tenerse en cuenta desde el principio que, si bien esto no es un defecto en la escala de Meltdown o Spectre, es poderoso y único y puede conducir a cambios en la forma en que se diseñan los chips.

Hay dos cosas importantes que debe saber para comprender cómo funciona Plundervolt.

El primero es simplemente que los chips en estos días tienen reglas muy precisas y complejas en cuanto a la cantidad de energía que consumen en un momento dado. No solo funcionan a plena potencia las 24 horas, los 7 días de la semana; eso agotaría la batería y produciría mucho calor. Entonces, parte del diseño de un chip eficiente es asegurarse de que, para una tarea determinada, el procesador reciba exactamente la cantidad de energía que necesita, ni más ni menos.

El segundo es que los chips de Intel, como muchos otros ahora, tienen lo que se llama un enclave seguro, un área especial en cuarentena del chip donde ocurren cosas importantes como procesos criptográficos. El enclave (aquí llamado SGX) es inaccesible para los procesos normales, por lo que incluso si la computadora está completamente pirateada, el atacante no puede acceder a los datos que contiene.

Los creadores de Plundervolt estaban intrigados por el trabajo reciente de curiosos investigadores de seguridad que, mediante ingeniería inversa, descubrieron los canales ocultos por los cuales los chips Intel administran su propia potencia.

Escondido, pero no inaccesible, resulta. Si tiene control sobre el sistema operativo, que existen muchos ataques para proporcionar, puede acceder a estos “Registros específicos del modelo”, que controlan el voltaje del chip y pueden ajustarlos al contenido de su corazón.

Sin embargo, los procesadores modernos están tan cuidadosamente ajustados que, por lo general, tal ajuste solo provocará un mal funcionamiento del chip. El truco es ajustarlo lo suficiente como para causar el tipo exacto de mal funcionamiento que espera. Y debido a que todo el proceso tiene lugar dentro del propio chip, las protecciones contra la influencia externa son ineficaces.

El ataque Plundervolt hace exactamente esto, usando los registros ocultos para cambiar muy ligeramente el voltaje que va al chip en el momento exacto en que el enclave seguro está ejecutando una tarea importante. Al hacerlo, pueden inducir fallas predecibles dentro de SGX, y por medio de estas fallas cuidadosamente controladas, esto y los procesos relacionados exponen información privilegiada. Incluso se puede realizar de forma remota, aunque, por supuesto, el acceso completo al sistema operativo es un requisito previo.

El ataque Plundervolt hace exactamente esto, usando los registros ocultos para cambiar muy ligeramente el voltaje que va al chip en el momento exacto en que el enclave seguro está ejecutando una tarea importante. Al hacerlo, pueden inducir fallas predecibles dentro de SGX, y por medio de estas fallas cuidadosamente controladas, esto y los procesos relacionados exponen información privilegiada. Incluso se puede realizar de forma remota, aunque, por supuesto, el acceso completo al sistema operativo es un requisito previo.

En cierto modo, es un ataque muy primitivo, esencialmente dando un golpe al chip en el momento adecuado para que escupe algo bueno, como si fuera una máquina de chicles. Pero, por supuesto, en realidad es bastante sofisticado, ya que el golpe es una manipulación eléctrica en la escala de milivoltios, que debe aplicarse exactamente al microsegundo correcto.

Los investigadores explican que Intel puede mitigar esto, pero solo a través de actualizaciones a nivel de BIOS y microcódigo, el tipo de cosas que muchos usuarios nunca se molestarán en seguir. Afortunadamente para sistemas importantes, habrá una forma de verificar que el exploit ha sido parcheado al establecer una conexión confiable con otro dispositivo.

Intel, por su parte, restó importancia a la seriedad del ataque. “Estamos al tanto de las publicaciones de varios investigadores académicos que han creado algunos nombres interesantes para esta clase de problemas, incluidos” VoltJockey “y” Plundervolt “, escribió en una publicación de blog reconociendo la existencia del exploit. “No tenemos conocimiento de ninguno de estos problemas que se utilizan en la naturaleza, pero como siempre, recomendamos instalar actualizaciones de seguridad lo antes posible”.

Plundervolt es uno de una variedad de ataques que han surgido recientemente aprovechando las formas en que el hardware informático ha evolucionado en los últimos años. Una mayor eficiencia generalmente significa una mayor complejidad, lo que significa una mayor superficie para ataques no tradicionales como este.

Los investigadores que descubrieron y documentaron a Plundervolt provienen de la Universidad de Birmingham del Reino Unido, la Universidad de Tecnología de Graz en Austria y KU Leuven en Bélgica. Presentan su artículo en IEEE S&P 2020.