Project Zero, los principales expertos en seguridad de Google, están decodificando el código Pegasus sin hacer clic y lo están publicando en línea. Les preocupa su sofisticación.

Los ataques de cero clic tienen Project Zero de Google la seguridad cibernética expertos preocupados, y describieron los ataques como “espantoso“y aseguró que todos los sistemas iOS podrían ser atacados. Project Zero ha estado trabajando a tiempo completo desde 2014 cuando las vulnerabilidades comenzaron a elevarse a nuevos niveles. El equipo no solo se enfoca en ataques y fallas de software del entorno de Google, sino en todo el hardware y software vulnerabilidades.

NSO Group, una empresa israelí, saltó al reconocimiento internacional durante el escándalo de Pegasus. Pegasus es un software espía desarrollado por NSO que se utiliza para espiar a los usuarios de iPhone. El software espía se vendió a gobiernos que lo desplegaron para espiar a activistas, periodistas e incluso diplomáticos. Citizen Lab y Amnistía Internacional aseguran que los defensores de los derechos humanos en países como Marruecos y Bahréin, por nombrar algunos, han sido víctimas de Pegasus.

Los expertos de Project Zero lanzaron recientemente un blog que explica cómo los ataques de cero clic funcionan hasta el código sin formato. Los expertos en seguridad dijeron que el código y su técnica son uno de los más sofisticados que jamás hayan encontrado. Project Zero analizó los ataques a los iPhones, pero lo que les preocupa es que se puede atacar cualquier dispositivo. Dicen que las capacidades del software espía desarrollado por NSO superan las capacidades de defensa de todos los estados-nación, incluidos aquellos que tienen los sistemas de ciberseguridad más desarrollados.

Elegantemente desperdiciado en comprimir y descomprimir archivos

Los ataques de cero clic están cambiando las reglas del juego. Las técnicas anteriores, conocidas como un clic, requerían que los usuarios participaran en algún tipo de actividad, como hacer clic en un enlace. Pero lo que hace que los ataques de cero clic sean peligrosos es que no se necesita ninguna acción para que el código atraviese las puertas traseras.

Project Zero dijo que saben que NSO está vendiendo capacidades similares de cero clic dirigidas a dispositivos Android. Sin embargo, no han podido tener en sus manos esos códigos, por lo que realmente no saben cómo funcionan. Así que Project Zero pidió a cualquiera que tenga muestras de ataques de Android sin clic que se comuniquen con ellos. Project Zero y el grupo SEAR de Arquitectura e Ingeniería de Seguridad de Apple analizaron una muestra conocida como FORCEDENTRY proporcionada por Citizen Lab. El equipo publicó sus hallazgos en detalle en línea.

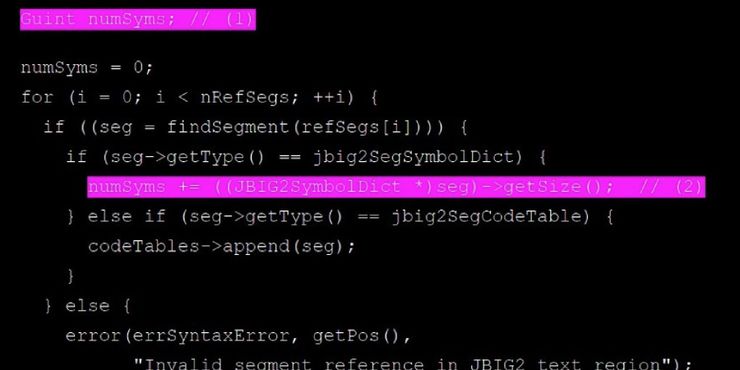

Project Zero explicó que el punto de entrada para Pegasus en iPhones es iMessage. Los GIF en bucle infinito se utilizan en lo que llaman “gif falso“truco en el que técnicas oscuras y complejas exponen de forma remota cientos de miles de líneas de códigos. Se utilizan archivos similares que requieren comprimir y descomprimir para ocultar el código. Los archivos mencionados por Project Zero incluyen PDF, flujos JBIG2 y otros. Project Zero de Google continuará publicando sus la seguridad cibernética hallazgos en línea. Al parecer, lo que buscan es iluminar la oscuridad de estos ataques para sobrevivir.

Fuente: Project Zero