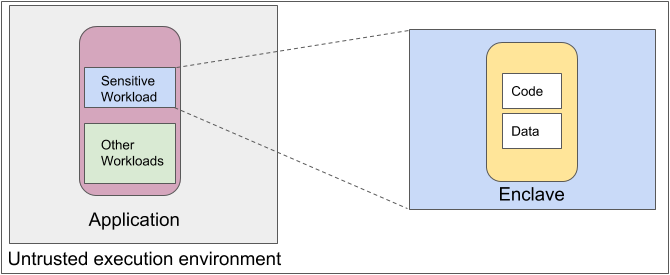

En mayo pasado, Google presentó Asylo, un marco de código abierto para la informática confidencial, una técnica preferida por muchos de los grandes proveedores de la nube porque le permite configurar entornos de ejecución confiables que están protegidos del resto del sistema (posiblemente no confiable). Las cargas de trabajo y sus datos se encuentran básicamente en un enclave confiable que agrega otra capa de protección contra las vulnerabilidades de la red y del sistema operativo.

Ese no es un concepto nuevo, pero como argumenta Google, ha sido difícil de adoptar. "A pesar de esta promesa, la adopción de esta tecnología emergente se ha visto obstaculizada por la dependencia del hardware específico, la complejidad y la falta de una herramienta de desarrollo de aplicaciones para funcionar en entornos informáticos confidenciales", escribió el Director de Ingeniería de Google Cloud, Jason Garms, y Nelly Porter, Gerente Senior de Producto. en una entrada de blog hoy. La promesa del marco de trabajo de Asylo, como probablemente pueda adivinar, es facilitar la informática confidencial.

Asylo facilita la creación de aplicaciones que pueden ejecutarse en estos enclaves y puede utilizar varios back-end de seguridad basados en software y hardware como el SGX de Intel y otros. Una vez que una aplicación se haya portado para admitir Asylo, también debería poder llevar ese código y ejecutarlo en cualquier otro enclave compatible con Asylo.

En este momento, sin embargo, muchas de estas tecnologías y prácticas en torno a la informática confidencial permanecen en movimiento. Google señala que no hay patrones de diseño establecidos para crear aplicaciones que luego utilizan la API de Asylo y se ejecutan en estos enclaves, por ejemplo. Los distintos fabricantes de hardware tampoco necesariamente trabajan juntos para garantizar que sus tecnologías sean interoperables.

"Junto con la industria, podemos trabajar para obtener servicios más transparentes e interoperables que admitan aplicaciones informáticas confidenciales, por ejemplo, facilitando la comprensión y la verificación de las declaraciones de certificación, los protocolos de comunicación entre enclaves y los sistemas de identidad federados en todos los enclaves", escribe Garms y Porter.

"Junto con la industria, podemos trabajar para obtener servicios más transparentes e interoperables que admitan aplicaciones informáticas confidenciales, por ejemplo, facilitando la comprensión y la verificación de las declaraciones de certificación, los protocolos de comunicación entre enclaves y los sistemas de identidad federados en todos los enclaves", escribe Garms y Porter.

Y para hacer eso, Google lanza hoy su Confidential Computing Challenge (C3). La idea aquí es que los desarrolladores creen casos de uso novedosos para la informática confidencial, o para avanzar en el estado actual de las tecnologías. Si haces eso y ganas, obtendrás $ 15,000 en efectivo, $ 5,000 en Google Cloud Platform Créditos y un regalo de hardware no revelado (un teléfono Pixelbook o Pixel, si tuviera que adivinar).

Además, Google ahora también ofrece a los desarrolladores tres laboratorios prácticos que enseñan cómo crear aplicaciones utilizando las herramientas de Asylo. Esos son gratis durante el primer mes si usa el código en la publicación del blog de Google.