Durante la cuarentena, los ciberataques se multiplicaron y se fueron perfeccionando con el paso de las semanas. Los ciberdelincuentes aprovecharon que aumentó el tiempo de exposición de los usuarios porque había más personas trabajando desde casa y consumiendo ocio a través de Internet. Además, el miedo y la incertidumbre hicieron que se buscara más información relacionada solo con un tema: el coronavirus. Todo esto ha hecho a los usuarios y a sus dispositivos más vulnerables, aunque muchos ni siquiera se han dado cuenta de los ataques que han sufrido. ¿En qué indicios hay que fijarse para saber si te han hackeado durante las últimas semanas?

Los usuarios han podido sufrir distintos tipos de ataques: cada uno de ellos da unas pistas para identificar la intrusión de los cibercriminales. Los más utilizados han sido el phishing (cuando los delincuentes se hacen pasar por organismos oficiales o falsean páginas web para obtener los datos de los usuarios) y la creación de dominios falsos o maliciosos. “El 95% de los ataques han estado basados en suplantaciones de identidad de organismos oficiales como el Ministerio de Trabajo, el de Sanidad y la OMS”, explica Eusebio Nieva, director técnico de Check Point en España y Portugal.

En el caso de haber sido víctima de phishing los usuarios no perciben un funcionamiento distinto en sus dispositivos o sus cuentas, lo que puede hacer más complicado descubrir si han sido hackeados. Al hacer clic en los enlaces que mandan los ciberdelincuentes haciéndose pasar por organismos oficiales pueden quedar al descubierto datos como la contraseña del correo electrónico y el acceso a otros servicios donde se estén utilizando las mismas claves.

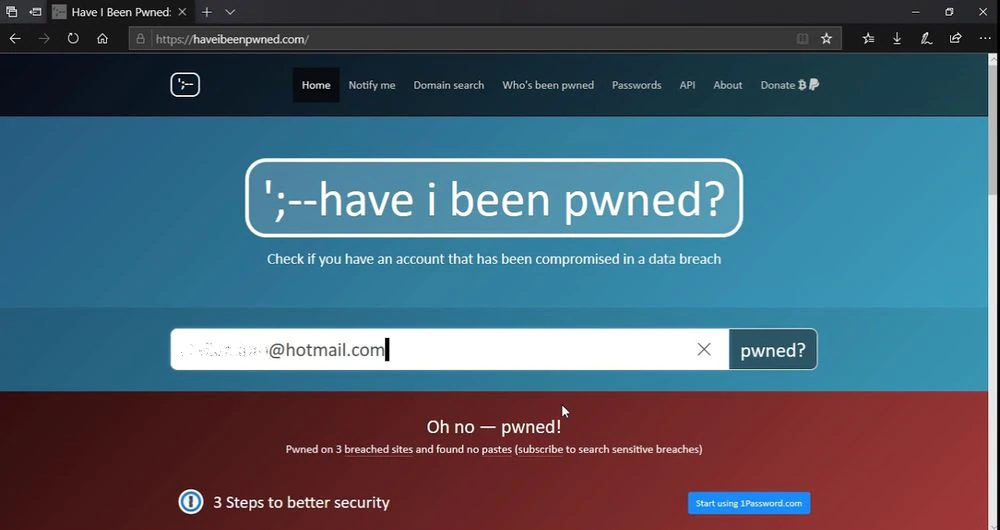

“Para saber si te han hackeado las cuentas de correo electrónico, puedes acceder a la plataforma Have I Been Pwned?”, aconseja el Instituto Nacional de Ciberseguridad (INCIBE). “Comprueba cada una de las cuentas que tienes para verificar si se han visto comprometidas. En caso afirmativo, cambia la contraseña en cualquier cuenta donde la hayas utilizado con la misma combinación de correo electrónico y contraseña”.

La página Have I been Pwned? que menciona el INCIBE es un buscador que compara el email que se introduce con una base de datos de cuentas cuyos datos han sido filtrados o se han visto expuestos. Si se encuentra alguna coincidencia entre la dirección de correo y el listado de cuentas expuestas que tiene la plataforma, salta un aviso acompañado de varias recomendaciones, entre las que se encuentran utilizar un gestor de contraseñas o activar la autenticación en dos pasos. En caso de duda, el INCIBE recomienda consultar directamente con los departamentos de ciberseguridad de las Fuerzas y Cuerpos de Seguridad del Estado o la Oficina de Seguridad del Internauta.

También se han detectado robos de cuentas de los servicios de streaming y campañas de correos electrónicos que amenazan a la víctima con divulgar un supuesto vídeo sexual donde aparece masturbándose. Este tipo de ataques son más fáciles de detectar. En el caso de la sextorsión, los ciberdelincuentes se ponen en contacto directamente con la víctima para pedirle dinero a cambio de no difundir el vídeo.

En el robo de claves en servicios como Netflix o Spotify, los usuarios detectan que sus claves han dejado de funcionar. Pero puede que más personas estén usando sus credenciales y no se estén dando cuenta. “En este momento existe un mercado muy desarrollado y activo para las credenciales de streaming robadas, que se venden a precios reducidos. Se ofrecen a través de sofisticadas tiendas online, con opciones de precios flexibles, así como una garantía e incluso información de contacto en caso de cualquier problema”, aseguran los expertos de la empresa de ciberseguridad Proofpoint. En estos casos, para saber si estás siendo víctima de un ciberataque, “la mejor manera de protegerte es inscribirte para recibir notificaciones cada vez que un nuevo dispositivo se conecta a tu cuenta, de modo que puedas detectar actividades no autorizadas y tomar medidas”.