- Los hackers pueden aprovechar el asistente de voz de un teléfono inteligente enviando comandos silenciosos al teléfono a través de un generador de forma de onda.

- Al hablar con el asistente de voz, los malos actores pueden obtener acceso, por ejemplo, a sus mensajes de texto, que pueden contener códigos de autenticación de dos factores para sus otras cuentas.

- Para protegerse de esta forma de ataque, asegúrese de que su asistente de voz esté protegido con contraseña o deshabilitado desde la pantalla de bloqueo.

Es casi seguro que su teléfono inteligente tenga un asistente de voz, ya sea Google Assistant o Siri. En el mejor de los casos, estos robots parecen ayudantes inofensivos que activan alarmas, reproducen música y piden pizza. En el peor de los casos, exponen casi todos los datos de su dispositivo, hasta sus mensajes de texto y documentos privados.

Los investigadores descubrieron recientemente un nuevo tipo de ciberataque de teléfonos inteligentes, llamado SurfingAttack, que aprovecha su asistente de voz. Al enviar comandos a su teléfono a través de ondas de ultrasonido inaudibles, los malos actores pueden obligar a Google Assistant o Siri a hacer llamadas fraudulentas con su teléfono celular o recuperar códigos SMS para acceder a sus cuentas.

El equipo, que proviene de la Universidad Estatal de Michigan, la Academia de Ciencias de China, la Universidad de Nebraska-Lincoln y la Universidad de Washington en St. Louis, Missouri, utilizó un transductor ultrasónico, oculto debajo de una mesa, para convertir los comandos de voz en un silencio vibración que es imperceptible para los oídos humanos, pero que los asistentes de voz podrían captar.

Qiben Yan de Michigan State le dice Mecánica Popular su laboratorio ya realiza investigaciones en las áreas de seguridad móvil e Internet de las cosas (IoT), por lo que cuando supo que los ataques de voz podían propagarse a través de ondas de ultrasonido hace dos años, él y su equipo comenzaron a considerar si un ataque como ese podría transmitirse a través de materiales sólidos, como una mesa.

Debido a que Yan y sus colegas ya estaban estudiando las pruebas de ultrasonido, que según él son “ampliamente utilizadas” para la inspección de tuberías metálicas, fue un claro punto de partida para su trabajo en SurfingAttack.

Cómo funciona SurfingAttack

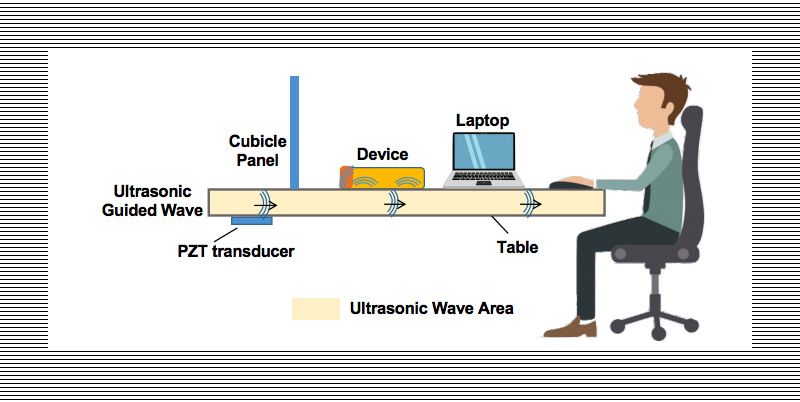

Primero, el dispositivo objetivo se coloca sobre una mesa, tal vez un escritorio en una oficina. Luego, un software especial crea comandos imperceptibles, que se convierten en una señal eléctrica a través de un generador ultrasónico. Después de eso, un transductor piezoeléctrico, que convierte las señales eléctricas en vibraciones, permite que el comando silencioso se propague a través de la mesa.

Tanto el transductor como el micrófono están ocultos debajo de la mesa para mantener los comandos en silencio y grabar lo que diga el asistente de voz. Los investigadores descubrieron que podían enviar con éxito comandos a Siri y al Asistente de Google desde una distancia de hasta 30 pies y a través de varios medios, como vidrio, metal y madera. Sin embargo, un suave mantel enturbió la señal.

“Teóricamente, las ondas guiadas por ultrasonidos pueden transmitir cualquier material sólido: por ejemplo, un escenario puede ser atacar teléfonos colocados en el piso, otro puede ser dispositivos atacantes colocados en un asiento dentro de un vehículo”, dice Yan, quien es profesor asistente en Departamento de Ciencias de la Computación e Ingeniería del Estado de Michigan.

Si bien es menos probable que este tipo de ataque ocurra en la naturaleza debido a los detalles de la configuración, probablemente funcionaría mejor en un entorno de cubículo, ilustra una debilidad de los teléfonos inteligentes que no se ha considerado en el pasado: los asistentes de voz son escuchar no solo los comandos dados en el espectro de la voz humana que habla, que varía de 20 hertz a 20 kilohercios, sino que puede discernir comandos a una frecuencia ligeramente más alta justo fuera de nuestro propio rango de audición. El SurfingAttack utiliza una frecuencia de 20 Kilohertz a 40 Kilohertz.

Yan dice que el equipo usó ondas Lamb, un tipo particular de ondas ultrasónicas guiadas por superficie, debido a su frecuencia inaudible. “[It] se propaga en los materiales sólidos sin hacer ningún ruido o vibración perceptible, que es exactamente por eso que usamos esta forma de onda “, dice.

Toma precauciones

Los investigadores probaron el SurfingAttack en 17 modelos diferentes de teléfono y descubrieron que tuvo éxito en 15 de ellos, incluidos Google Pixel 1, 2 y 3; Motorola G5 y Z4; Samsung Galaxy S7 y S9; Xiaomi Mi 5, Mi 8 y Mi 8 Lite; y el iPhone 5, 5s, 6 Plus y X. Los únicos teléfonos impermeables a la amenaza fueron el Huawei Mate 9 y el Samsung Galaxy Note 10 Plus.

Afortunadamente, no es muy difícil aislarse de este tipo de ataque, dice Yan. Si bien el ataque funciona mejor en espacios públicos, señala situaciones en las que es posible que desee cargar su teléfono inteligente en el aeropuerto, por ejemplo, y dejarlo desatendido sobre una mesa, va a ser bastante difícil lograrlo en un entorno privado .

Para mantenerse seguro, simplemente mantenga su teléfono en su bolsillo, lo que hará imposible que el comando silencioso navegue a lo largo de una mesa hasta su teléfono y active el asistente de voz. De lo contrario, puede usar una funda de teléfono más gruesa o deshabilitar su asistente de voz desde la pantalla de bloqueo.