- Si usa Firefox, verá un cambio en el cifrado de seguridad de su navegador a partir de hoy.

- Según una publicación de blog de Mozilla, la empresa matriz de Firefox, el navegador se trasladará al DNS a través del estándar HTTPS (DoH).

- ¿Que es eso? Es un término sofisticado que básicamente aumenta la privacidad y la seguridad del usuario al evitar ataques de hombre en el medio.

Digamos que usted es ingeniero y desea enviar un conjunto confidencial de gráficos a su abogado, completo con especificaciones para una nueva solicitud de patente que desea presentar pronto. Entonces su abogado le envía un correo electrónico de regreso: “Simplemente haga clic en este enlace a la página de mi firma y cárguelo allí”, escribe. “Eso es más fácil para mí”.

Lo suficientemente justo. Confías en ella, así que envías los productos. Solo hay un problema: ese sitio web puede parecer legítimo, pero en realidad era falso. Te han engañado para que bifurcas sobre valiosa propiedad intelectual a un desconocido en lo que se conoce como un ataque de hombre en el medio. Whoops

Para evitar este tipo de engaños, Firefox, el navegador web de Mozilla y una alternativa popular a Google Chrome, ha anunciado un nuevo protocolo de seguridad para evitar tales simulacros. Se llama “DNS sobre HTTPS”, también conocido como DoH, y es una forma de garantizar que los datos que viajan entre su computadora y el servidor de una empresa estén encriptados, manteniendo a los hackers intermediarios fuera de la ecuación. DNS significa Sistema de nombres de dominio y HTTPS significa Protocolo de transferencia de hipertexto seguro.

Este enfoque de ciberseguridad también está siendo adoptado por otros navegadores y sitios web, pero no necesariamente por defecto. Puede habilitar DoH en Chrome, por ejemplo, e incluso Facebook admite un movimiento hacia un DNS más seguro.

La implementación del DoH será una configuración predeterminada solo en los EE. UU. Si vive en otro país, puede habilitar el protocolo de seguridad yendo a Configuraciones > General> Configuraciones de red > y haciendo clic en Configuraciones botón a la derecha. Habilitar DNS sobre HTTPS marcando la casilla de verificación junto a ese mensaje.

Primero, hablemos de HTTP

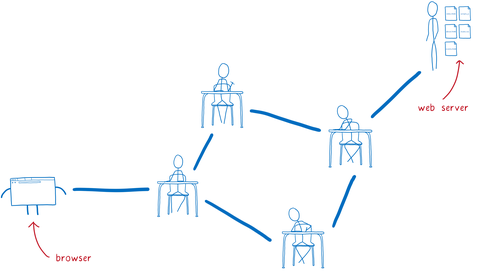

Mozilla Hacks, un blog que publica el equipo de Relaciones con Desarrolladores de la compañía, ha reunido una serie útil de dibujos animados que ofrecen una explicación clara de lo que está sucediendo aquí.

Comencemos con HTTP, el protocolo de navegador de Internet que generalmente se ve al comienzo de un nombre de dominio, como http://gmail.com. Estos enlaces ahora se acortan, en este ejemplo, mail.google.com, pero si escribe “http: //” antes del nombre del sitio, aún encontrará la misma página.

Cuando un navegador descarga una página web, realiza lo que se llama una solicitud GET, que básicamente recupera información del servidor. Luego, el servidor envía una respuesta que contiene un archivo HTML. Todo este proceso se conoce como HTTP, que significa protocolo de transferencia de hipertexto, ya que se trata de enviar información de un lado a otro.

Pero su computadora probablemente no esté tan cerca de los servidores de Google en ese ejemplo de Gmail. En cambio, la solicitud debe pasar del navegador a ese servidor, pasando por múltiples canales antes de llegar allí. Mozilla Hacks lo compara con notas pasajeras en la escuela:

Pienso en esto como niños que se pasan notas unos a otros en clase. En el exterior, la nota dirá a quién se supone que debe ir. El niño que escribió la nota se la pasará a su vecino. Luego, el próximo niño se lo pasa a uno de sus vecinos, probablemente no al destinatario final, sino a alguien que está en esa dirección.

Pero este método abre una lata de gusanos. Cualquier persona a lo largo de la ruta del servidor básicamente puede leer el contenido. Peor aún, realmente no hay forma de saber por qué ruta pasará su información para llegar a ese servidor principal. Podría terminar en manos de malos actores, buscando perpetrar ataques de hombre en el medio.

Por qué el DNS es vulnerable

Los sistemas de nombres de dominio son los que nos permiten escribir fácilmente direcciones web como wikipedia.com sin tener que memorizar una larga cadena de números que técnicamente alojan la dirección IP de un sitio. El proceso de convertir esa cadena de número de IP en un nombre de dominio inteligible que sea fácil de recordar se llama resolución de nombre de dominio. ¿La cuestión? Algunos de los solucionadores que lo ayudan a conectarse a un sitio web están controlados por ciberdelincuentes.

Durante el proceso de resolución, se accede a su dirección IP u otra información sobre su identidad para ayudarlo a encontrar el dominio que está buscando. Eso significa que cada servidor en el camino para ayudarlo a llegar al sitio web ve los sitios que está buscando encontrar. “Pero más que eso, también significa que cualquiera en el camino a esos servidores también ve sus solicitudes “, según Mozilla Hacks.

Eso pone sus datos en riesgo de dos maneras principales: seguimiento y suplantación de identidad.

Rastreo

Los malos actores pueden crear un registro de todos los sitios web que te han visto buscar. Esa es información valiosa, porque las compañías pagarán mucho dinero para ver lo que está buscando.

Spoofing

Un hacker en el camino entre usted y el servidor DNS puede cambiar la respuesta. Según Mozilla Hacks, en lugar de decirle la dirección IP real de Wikipedia, un spoofer le dará la dirección IP incorrecta para un sitio. “De esta manera, pueden impedir que visites el sitio real o enviarte a un sitio fraudulento”.

Aquí hay un ejemplo de Mozilla Hacks:

… Digamos que estás comprando algo en Megastore. Desea hacer una verificación de precios para ver si puede conseguirlo más barato en una tienda en línea de la competencia, big-box.com.

Pero si estás en Megastore WiFi, probablemente estés usando su resolutor. Esa resolución podría secuestrar la solicitud de big-box.com y mentirle, diciendo que el sitio no está disponible.

Ataques de hombre en el medio

Aquí es donde todo se une.

Este es su escenario clásico de intermediario, excepto que nadie está tratando de venderle nada, solo se esfuerza por interceder en sus comunicaciones. Hay tres jugadores involucrados: la víctima, la entidad con la que la víctima quiere comunicarse y el llamado intermediario, que interpreta todas las comunicaciones de la víctima. Mientras tanto, la víctima no tiene idea de que sus comunicaciones están siendo vigiladas.

Así es como se reduce, según NortonLifeLock, una empresa de servicios de software de ciberseguridad en Mountain View, California. Primero, supongamos que ha recibido un correo electrónico de lo que parece ser su banco, solicitándole que inicie sesión para confirmar su información de contacto. Parece inocuo, suficiente, ¿verdad? Entonces haces clic en el enlace del correo electrónico y te lleva a una página que realmente hace parecerse al sitio web de su banco. Usted inicia sesión y realiza la acción que solicitó su “banco”.

Mientras tanto, según Norton, ese correo electrónico fue generado por un perpetrador de hombre en el medio, que quería hacer que el mensaje pareciera legítimo. Sí, esto implica algo de phishing rudimentario, hacer que la gente haga clic en enlaces fraudulentos, pero este truco lleva las cosas un paso más allá. El mal actor tuvo la molestia de crear un sitio web que refleje la página de inicio de su banco real, para evitar despertar cualquier sospecha. Entonces, al final, no le está dando esa información confidencial de contacto a su banco, se la está dando a un pirata informático que acaba de engañarlo.

Cómo protegerte

Incluso si no usa Firefox, puede tomar varias precauciones dentro de cualquier navegador web para protegerse de los ataques del hombre en el medio. Aquí hay algunos consejos, según Norton:

• Asegúrese de que “HTTPS” —con la S— esté siempre en la barra de URL de los sitios web que visite.

• Esté atento a posibles correos electrónicos de phishing de atacantes que le soliciten que actualice su contraseña o cualquier otra credencial de inicio de sesión. En lugar de hacer clic en el enlace proporcionado en el correo electrónico, escriba manualmente la dirección del sitio web en su navegador.

• Nunca se conecte a enrutadores WiFi públicos directamente, si es posible. Una VPN encripta su conexión a Internet en puntos de acceso públicos para proteger los datos privados que envía y recibe mientras usa WiFi público, como contraseñas o información de tarjetas de crédito.

• Dado que los ataques man-in-the-middle utilizan principalmente malware para la ejecución, debe instalar una solución integral de seguridad de Internet en su computadora. Mantenga siempre actualizado el software de seguridad.

• Asegúrese de que la red WiFi de su hogar sea segura. Actualice todos los nombres de usuario y contraseñas predeterminados en su enrutador doméstico y todos los dispositivos conectados a contraseñas seguras y únicas.

Corrección, publicada el miércoles 25 de febrero de 2020: una versión anterior de esta historia se refería incorrectamente a las características de una dirección IP. Una dirección IP es una cadena de números, mientras que un nombre de dominio es la combinación de palabras fácilmente reconocible que escribe en su navegador.